En 2016, le Parlement et le Conseil de l’UE ont instauré un premier cadre réglementaire de la cybersécurité du marché européen. La directive « Sécurité des réseaux et des systèmes d’information » (connue sous le nom de directive NIS, pour Network and Information System Security) vise à garantir un niveau de protection uniforme et renforcé des infrastructures numériques.

1. En quoi consistait précisément cette directive, appelée NIS 1 ?

Avec la transformation numérique des sociétés européennes et l’interconnexion croissante des États membres, le marché européen est devenu plus vulnérable aux cybermenaces. Il était donc impératif d’assurer collectivement un niveau de sécurité adapté à l’échelle de l’Union européenne. C’est dans cette optique que le Parlement européen et le Conseil de l’UE ont adopté, en juillet 2016, la directive « Network and Information Security » (NIS). Mise en application au niveau national dès 2018, cette directive visait à renforcer la cybersécurité des principaux acteurs de dix secteurs stratégiques, soit plusieurs centaines d’entités en France. Grâce à ce dispositif, ces organisations ont été tenues de signaler leurs incidents de sécurité à l’ANSSI et de déployer des mesures de protection afin de limiter considérablement l’exposition de leurs systèmes critiques aux cyberattaques.

2. Quels changements apporte l’adoption de la directive NIS 2 ?

La directive NIS 2 se distingue par son ambition majeure. Bâtie sur les fondations de NIS 1, elle marque une véritable évolution tant au niveau national qu’européen. Face à des cyberattaques de plus en plus sophistiquées ciblant un nombre croissant d’organisations insuffisamment protégées, NIS 2 renforce son champ d’application et ses objectifs pour offrir une sécurité accrue. L’élargissement de son périmètre constitue une avancée sans précédent en matière de régulation de la cybersécurité.

3. En quoi cette directive constitue-t-elle un enjeu stratégique majeur en matière de cybersécurité pour les États membres de l’UE ?

De manière synthétique, l’enjeu est un renforcement harmonisé de la cybersécurité à l’échelle européenne.

La sécurisation des systèmes d’information (SI) en Europe est devenue une nécessité face à l’évolution des menaces et à l’interconnexion croissante des États membres. Les cyberattaques, qu’elles soient d’origine criminelle, étatique ou opportuniste, se multiplient et gagnent en sophistication, mettant en péril des infrastructures critiques comme l’énergie, la santé ou la finance.

L’interdépendance des économies et des réseaux accentue ce risque : une faille de sécurité dans un pays peut avoir des conséquences en chaîne sur l’ensemble du continent. Pour éviter ces vulnérabilités, il est essentiel d’harmoniser les normes de cybersécurité. Sans une réglementation commune, chaque État appliquerait ses propres règles, créant des disparités et des failles exploitables par les attaquants.

Le renforcement de la cybersécurité vise également à protéger les données sensibles des citoyens et des entreprises tout en renforçant la souveraineté numérique de l’Europe. Cela permet de réduire la dépendance aux technologies extra-européennes et de garantir un contrôle accru sur les infrastructures numériques.

Enfin, la mise en place de standards de cybersécurité solides contribue à renforcer la confiance des utilisateurs et la résilience des services numériques, un facteur clé pour la compétitivité des entreprises européennes.

4. Date de rentrée en application de NIS 2 ? Jusqu’à quand peut-on se mettre en conformité ?

La directive NIS 2, adoptée par l'Union européenne, vise à renforcer la cybersécurité au sein des États membres. Chaque pays devait transposer cette directive en droit national avant le 17 octobre 2024. Cependant, en France, ce processus a pris du retard.

Contexte du retard en France :

- Dissolution de l'Assemblée nationale : Le 9 juin 2024, l'Assemblée nationale a été dissoute à la suite des résultats des élections européennes. Cette situation politique a interrompu l'examen et le vote du projet de loi nécessaire à la transposition de la directive NIS 2.

- Retard législif : En conséquence, la France n'a pas pu respecter l'échéance du 17octobre 2024 pour la transposition de la directive.

- Mise en demeure par la Commission européenne : Le 28 novembre 2024, la Commission européenne a officiellement mis en demeure 23 États membres, dont la France, pour leur retard dans la transposition de la directive NIS 2.

Il est important de noter que la France n'est pas le seul pays concerné par ce retard. À la date limite du 17 octobre 2024, seuls trois des 27 États membres de l'Union européenne — la Belgique, la Croatie et la Hongrie — avaient adopté les lois nécessaires pour transposer la directive NIS 2 dans leur législation nationale.

Ce contexte souligne les défis auxquels la France est confrontée pour aligner sa législation nationale sur les exigences européennes en matière de cybersécurité. A ce jour aucune exacte n’est connu pour la transposition française. Cependant au vu de la longueur des projets d’une mise en conformité, il est important pour les entreprises françaises d’entamer ces chantiers dès à présent.

5. Quelles sont les entités concernées par la directive NIS 2 ?

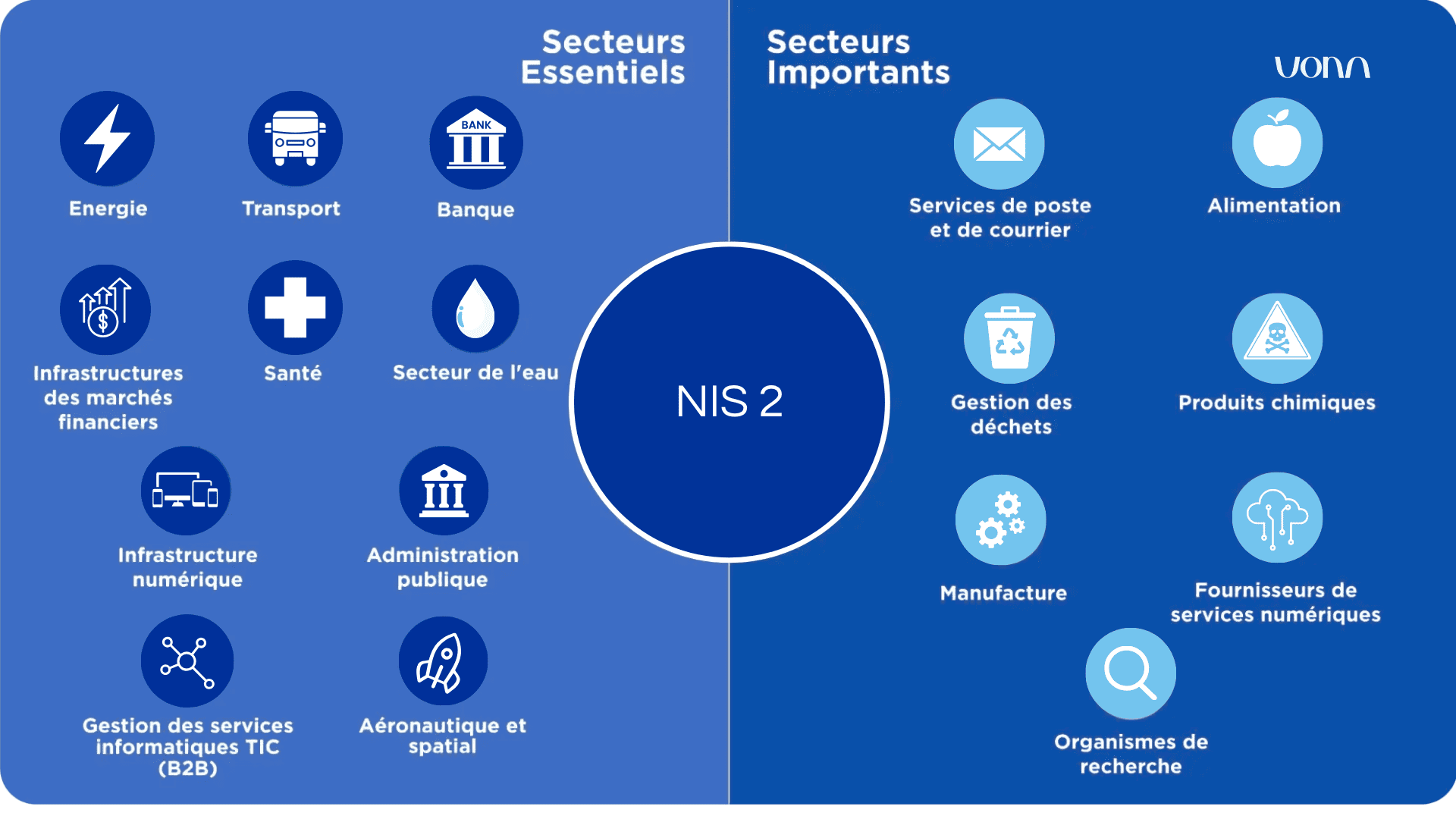

La directive NIS 2 élargit considérablement son champ d’application par rapport à NIS 1, touchant un plus grand nombre d’acteurs et renforçant les obligations en matière de cybersécurité.

Elle passe de 9 secteurs essentiels pour NIS 1, jugés critiques pour l'économie et la société de l'Union Européenne, à 18 secteurs pour NIS 2.

De plus, ces secteurs sont désormais classés en deux catégories d’entités :

- Les “entités essentielles” (EE)

- les “entités importantes” (EI).

6. En détail quels sont ces secteurs concernés ?

Les “entités essentielles” regroupent des secteurs critiques pour le fonctionnement de la société et de l’économie, détaillés dans l’Annexe I du texte NIS2.

On retrouve les secteurs suivants :

- Énergie (électricité, gaz, pétrole, chauffage urbain),

- Transports (aérien, ferroviaire, routier, maritime),

- Bancaire,

- Infrastructures des marchés financiers,

- Santé (incluant les hôpitaux, laboratoires et fournisseurs de médicaments),

- Eau potable et assainissement,

- Infrastructures numériques (services cloud, centres de données, opérateurs de réseaux de communications électroniques),

- Administrations publiques.

Les “entités importantes” (EI), quant à elles, regroupent des secteurs sensibles bien que moins critiques, détaillés dans l’Annexe II du texte NIS2.

Cela inclut les secteurs :

- Services postaux et de messagerie,

- Industrie (production de biens critiques comme des équipements médicaux, produits chimiques, etc.),

- Fournisseurs de services numériques (moteurs de recherche, plateformes en ligne, réseaux sociaux),

- Fournisseurs de services de confiance (certifications électroniques, signatures électroniques),

- Secteur alimentaire,

- Fourniture de services de transport (logistique, messagerie, livraison),

- Gestion des déchets,

- Secteur de la recherche et de l'innovation (universités, instituts de recherche),

- Secteur de l'armement et de la défense.

7. Dans la pratique, pourquoi la conformité est-elle essentielle pour les entités concernées ?

- Cybersécurité renforcée : protection des systèmes critiques prévues à l’Article 21.

NIS 2 impose des mesures accrues pour sécuriser les infrastructures sensibles et renforcer la résilience face aux cybermenaces. - Reporting obligatoire : signalement rapide des incidents prévues à l’Article 23.

Les entités concernées doivent notifier tout incident majeur sous 24 à 72 heures et fournir un rapport final sous un mois. - Sanctions sévères : amendes (jusqu’à 10 millions d'euros ou 2 % du chiffre d'affaires annuel mondial) pour non-conformité et implication des hauts responsable de l’entité

8. Une cybersécurité renforcée : concrètement, qu’est-ce que cela implique ?

Les exigences de la directive NIS 2, qui s'appuient sur les principes établis par NIS 1, présentent 23 règles de sécurité réparties dans les 4 domaines suivants :

- Gouvernance : Elle vise à prévoir, surveiller et améliorer en continu la sécurité au sein de l'organisation, dirigée par un comité des risques.

- Protection : Son objectif est de réduire les vulnérabilités des entités et d’augmenter le niveau de sécurité de leurs systèmes d’information soumis à la directive.

- Défense : Elle a pour but de détecter les incidents de cybersécurité et de se préparer à réagir rapidement pour en limiter les conséquences sur l'organisation.

- Résilience : Elle consiste à renforcer les capacités d'anticipation et de réponse face à des incidents majeurs.

9.Obligation de notification des incidents de cybersécurité : à qui s’adresse-t-elle et dans quels délais ?

Les « entités essentielles et importantes » sont tenues de signaler à l’ANSSI, sans retard injustifié, tout incident ayant un impact significatif sur leurs services. Cela inclut les incidents :

- Provoquant ou risquant de provoquer une interruption opérationnelle majeure ou des pertes financières pour l’entité concernée,

- Affectant ou pouvant affecter des personnes physiques ou morales en entraînant des dommages immatériels, corporels ou moraux importants.

Elles doivent également informer sans délai les utilisateurs de leurs services des incidents susceptibles de perturber leur fonctionnement. En cas de cybermenace significative, elles doivent communiquer aux destinataires concernés les mesures correctives à appliquer.

L’ANSSI peut exiger une communication publique sur un incident si cela permet d’en prévenir un autre, de gérer un incident en cours, ou si la divulgation est jugée d’intérêt général.

La directive NIS 2 impose un processus de signalement en 3 étapes :

1. Alerte initiale : dans les « 24 heures » suivant la détection de l’incident.

2. Notification détaillée : sous « 72 heures », comprenant une mise à jour des informations et une évaluation préliminaire.

3. Rapport final : à soumettre « dans un délai d’un mois » après la notification initiale, incluant un bilan complet de l’incident.

Un décret à venir précisera les critères permettant de caractériser un incident comme "important" ou "critique".

Étant donné la rapidité requise pour ces notifications de la directive NIS 2, il est obligatoire pour chaque entité d’identifier les responsables et les procédures internes afin d’assurer une réactivité optimale, y compris les week-ends et jours fériés.

10. Comment formule-t-on le signalement auprès de l’ANSSI ?

Pour accompagner les entités concernées par la directive NIS 2, l’ANSSI met à disposition un espace dédié qui centralise toutes les ressources utiles : textes réglementaires, guides, FAQ et modalités de déclaration des incidents.

Le signalement doit être effectué par le référent cybersécurité désigné dans votre organisation, via le formulaire sécurisé de l’ANSSI.

Attention : une seule personne par entité (le référent) est habilitée à réaliser ces signalements ; ce n’est donc pas un formulaire à remplir à chaque fois par n’importe quel collaborateur.

Mais que doit contenir concrètement ce signalement ? Voici les éléments essentiels à renseigner pour une notification efficace et conforme :

1. Décrire précisément l’incident

- Nature de l’incident (attaque par ransomware, intrusion, fuite de données, etc.)

- Date et heure de découverte

- Circonstances de découverte (ex : alerte interne, notification d’un partenaire, etc.)

- Systèmes, services ou données affectés

2. Évaluer la gravité et l’impact

- Niveau d’impact sur l’organisation (arrêt de service, perte de données, atteinte à la confidentialité, etc.)

- Nombre d’utilisateurs ou clients potentiellement touchés

- Conséquences potentielles pour d’autres acteurs (prestataires, partenaires, filiales…)

3. Identifier la cause ou la menace

- Type de menace ou cause probable (phishing, exploitation d’une faille, erreur humaine…)

- Si l’origine est inconnue, mentionnez-le et indiquez les investigations en cours.

4.Détailler les mesures prises

- Actions entreprises pour contenir ou résoudre l’incident (isolement de machines, restauration, changement de mots de passe…)

- Mesures prévues à court terme pour limiter les impacts

5.Préciser l’impact transfrontalier (le cas échéant)

- Répercussions éventuelles au-delà de la France (filiales ou partenaires européens, risque de propagation à d’autres entités de l’UE)

6. Indiquer un contact référent

- Nom, fonction et coordonnées du référent cybersécurité désigné au sein l’organisation, chargé de la mise en relation avec l’ANSSI.

7.Respecter les délais et le format

- Délais : Signalement initial dans les 24 h suivant la détection, rapport détaillé sous 72 h, puis rapport final une fois l’incident clos.

- Format : La déclaration d’incident se fait via le formulaire sécurisé de l’ANSSI, réservé au référent désigné. Une seule personne par entité est habilitée à utiliser ce formulaire pour tous les signalements.

Un signalement structuré, factuel et complet permet à l’ANSSI d’intervenir efficacement et de coordonner la réponse si nécessaire.

Anticiper la collecte de ces informations et sensibiliser vos équipes à la procédure de notification sont des atouts majeurs pour une gestion de crise réussie.

11. Que recouvre la notion de menace en cybersécurité ? Définition selon NIS 2

Incidents et cybermenaces : une nouvelle approche sous NIS 2

La directive NIS 2 abandonne le critère du "nombre d’utilisateurs touchés", utilisé dans la première version de NIS, pour mieux structurer les obligations liées à la gestion des incidents. Elle distingue désormais deux notions clés :

« Les incidents » : définis comme tout événement compromettant la disponibilité, l’authenticité, l’intégrité ou la confidentialité des données ou des services liés aux réseaux et systèmes d’information (Article 6(6)).

« Les cybermenaces » : englobant tout événement, action ou circonstance potentielle pouvant « endommager, perturber ou nuire » aux systèmes d’information, à leurs utilisateurs ou à d’autres entités (Article 2(8) du Cyber security Act, mentionné à l’Article 6(10) de NIS2).

Selon l’Article 23, un incident est considéré comme « important »lorsqu’il :

Provoque ou risque d’entraîner une « perturbation majeure » des services ou des pertes financières pour l’entité concernée.

- Affecte ou pourrait affecter « d’autres personnes physiques ou morales », en causant des dommages matériels ou immatériels significatifs.

12. Quelles sont les sanctions encourues en cas de non-conformité à NIS 2 (financières ou non) ? Les personnes physiques peuvent-elles être impliquées ?

La directive NIS 2 impose des sanctions strictes encas de non-conformité, avec des distinctions entre les entités essentielles(EE) et les entités importantes (EI).

Sanctions financières :

- Pour les entités essentielles(EE) : amendes pouvant atteindre jusqu'à 10 millions d'euros ou 2 % du chiffre d'affaires annuel mondial,

- Pour les entités importantes (EI): amendes pouvant aller jusqu'à 7 millions d'euros ou 1,4 % du chiffre d'affaires annuel mondial.

Sanctions non-financières :

- Une responsabilité des hauts responsables et des cadres de niveau C au sein des organisations.

Il incombe au RSSI – mais pas uniquement à lui – de communiquer clairement au personnel dirigeant les sanctions prévues par la directive NIS2. En d'autres termes, cette épée de Damoclès devrait permettre aux RSSI de faire accepter leurs décisions ainsi que les augmentations budgétaires qui en découlent.

A titre d’information, toutes les sanctions et amendes décrites plus avant sont explicitées le Chapitre VII, Supervision et Exécution (Articles 32, 33 et34).

13 Nos principales recommandations pour la bonne prise en compte de la Directive NIS 2

Pour VONA Consulting, la directive NIS 2 représente bien plus qu’une nouvelle exigence réglementaire : c’est une opportunité de transformation pour les organisations européennes. Nous sommes convaincus que la conformité à la NIS 2 doit être envisagée comme un levier stratégique permettant de renforcer durablement la sécurité des systèmes d’information et d’accroître la résilience face à des menaces numériques de plus en plus sophistiquées.

NIS 2 n’est pas une contrainte, mais un catalyseur de progrès. Elle offre aux entreprises la possibilité de :

Protéger efficacement leurs infrastructures critiques,

- Garantir la continuité de leurs services essentiels,

- Accroître la confiance de leurs partenaires et de leurs clients,

- Mettre en place une gestion proactive des risques et renforcer leur résilience opérationnelle.

Pour accompagner nos clients dans cette démarche, VONA Consulting préconise une approche intégrée et structurée, articulée autour de trois axes majeurs :

- Analyse approfondie des obligations spécifiques : Nous identifions précisément les exigences applicables à chaque secteur et à chaque organisation, en nous appuyant sur des outils adaptés (checklists, cartographies de conformité).

- Sensibilisation et formation continue des équipes : Nous impliquons tous les collaborateurs pour qu’ils soient informés, formés et préparés à faire face aux nouveaux défis de cybersécurité.

- Préparation et gestion efficace des situations de crise : Nous aidons à mettre en place des protocoles robustes pour anticiper, détecter et réagir rapidement aux incidents, tout en assurant la continuité des activités.

En adoptant cette démarche, nos clients ne se contentent pas de répondre aux exigences de la NIS 2 : ils renforcent leur posture globale de sécurité, réduisent significativement leurs risques opérationnels et se dotent d’un avantage concurrentiel durable.

Pour VONA Consulting, la conformité à la NIS 2, lorsqu’elle est bien pensée et bien pilotée, devient un véritable moteur de confiance, de performance et de transformation au service de l’avenir.

Liens utiles :

Directive (EU) 2022/2555 of the European Parliament and of the Council of 14 December 2022 on measures for a high common level of cybersecurity across the Union, amending Regulation (EU) No 910/2014 and Directive (EU) 2018/1972, and repealing Directive (EU) 2016/1148 (NIS 2 Directive) (Text with EEA relevance)

https://cyber.gouv.fr/sites/default/files/2022-12/formulaire-declaration-incident-lpm_anssi.pdf

https://monespacenis2.cyber.gouv.fr/simulateur

.png)